1. Equipos y elementos de CCTV y seguridad electrónica.

Caso práctico

Si conoces el funcionamiento de los sistemas de seguridad, te habrás preguntado como es posible que los aparatos detecten a las personas en la oscuridad o a personas que quieran entrar en un local cerrado antes de que accedan al mismo. También te estarás planteando como se puede alertar en tan poco tiempo a la policía cuando se produce un robo, incluso en el mismo momento que están produciendo.

Un estudiante que esté acabando su formación debe saber bastante de todo esto ya que lo habrá estudiado recientemente y conocerá las tecnologías empleadas en los sistemas antirrobo.

La instalación de estos sistemas de seguridad para la prevención de robos, hurtos, incendios y hechos de vandalismo debe comenzar analizando los riesgos.

Lo normal de cualquier persona que empieza a estudiar algo nuevo es que tenga curiosidad por lo que va a estudiar y que se plantee una gran cantidad de preguntas. Esa curiosidad es buena y en nuestro caso no debe ser diferente, curiosidad por saber cómo funcionan los diferentes dispositivos y curiosidad por saber que vas a estudiar.

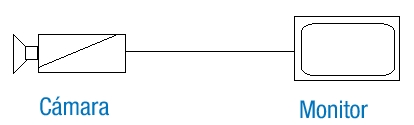

En este tema vas a aprender a identificar los diferentes tipos de riesgos a los que estamos expuestos y los equipos que forman parte de los sistemas de seguridad y los CCTV, conociendo las características más importantes y las partes de estos elementos.

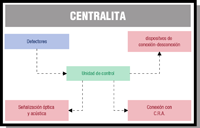

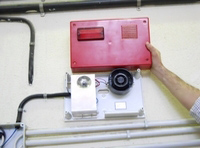

Para tener una primera definición, diremos que un sistema de seguridad es el conjunto de elementos y de las instalaciones necesarias para proporcionar a las personas y bienes materiales una protección frente a robos, atracos, hurtos y como no, incendios.

Podemos hacer una primera clasificación de los sistemas de seguridad.

| Tipos de sistemas | Elementos básicos |

|---|---|

| Robo y atraco | Sensores y centrales de alarma. Aviso a C.R.A. Señalización del robo. Dispositivos de acceso. CCTV. Aviso a C.R.A. |

| Incendio | Sensores y centrales de incendios. Aviso a C.R.A. Accionamiento de dispositivos de extinción de incendios, dispositivos de aviso y señalización. Alumbrado de emergencia. Asimismo habrá extinción manual, bocas de incendio. |

| Antiintrusion y antihurto | Protección de los artículos de los comercios. Escáner de Rayos X. Detectores de explosivos, arco detectores de metales y etiquetas activas/pasivas. |

| Alarmas técnicas especiales | Detectores: de metales, de humedad, de sustancias químicas, de presión, de gas, de temperatura, sonda de nivel de líquidos. |

Para saber más

El siguiente enlace puede resultar muy interesante para conocer nuevos productos de seguridad y noticias relacionadas con todos estos sistemas y elementos.

Sensores microfónicos que detectan la rotura de vidrio. Están compuestos por un micrófono de alta sensibilidad. Se activan por medio de los sonidos agudos de determinadas frecuencias, siendo inalterables ante sonidos graves. Se utilizan para proteger cristales. Nunca se instalan en la superficie a proteger, se instalan cerca de la misma en paredes y techos. No suelen tener falsas alarmas. Cuando se produce una rotura del cristal se provocan dos tipos de sonidos de distinta frecuencia. El primero es debido al impacto sobre el cristal, un sonido grave de unos 200 Hz; el segundo, debido a la rotura del cristal, un sonido agudo de 3.000 a 5500 Hz. Ambos se tienen que producir en menos de 10 m/seg. El micrófono es sensible a esas frecuencias y a esa secuencia.

Sensores microfónicos que detectan la rotura de vidrio. Están compuestos por un micrófono de alta sensibilidad. Se activan por medio de los sonidos agudos de determinadas frecuencias, siendo inalterables ante sonidos graves. Se utilizan para proteger cristales. Nunca se instalan en la superficie a proteger, se instalan cerca de la misma en paredes y techos. No suelen tener falsas alarmas. Cuando se produce una rotura del cristal se provocan dos tipos de sonidos de distinta frecuencia. El primero es debido al impacto sobre el cristal, un sonido grave de unos 200 Hz; el segundo, debido a la rotura del cristal, un sonido agudo de 3.000 a 5500 Hz. Ambos se tienen que producir en menos de 10 m/seg. El micrófono es sensible a esas frecuencias y a esa secuencia.

_electricista_03.jpg)