Comandos para el Cifrado Asimétrico (de Clave Pública).

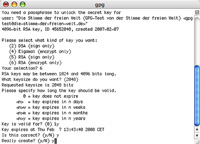

Tras introducir la instrucción, nos pedirá los siguientes parámetros: tipo de clave (podemos elegir la RSA por ejemplo), tamaño de la clave (ten en cuenta que cuanto mayor sea, será más segura, pero también tardará más tiempo la operación), periodo de validez, identificador de usuario, un comentario (opcional) y contraseña para proteger la propia clave. Aunque en los ejercicios de prueba no será algo importante, esta clave no debe ser tan trivial como, por ejemplo, tu nombre ya que es la única forma de asegurarte que nadie utilizará tu clave privada para hacerse pasar por ti, en caso de que llegue a manos no deseadas.

Es recomendable no utilizar tildes en el identificador ni en el comentario opcional que podemos hacer.

Añadiendo el parámetro “–a” la salida será ASCII (archivo extensión .asc)

La siguiente orden, muestra un listado de las claves del usuario, lo que se conoce como anillo de claves.

Conjunto de caracteres con los que termina el nombre del fichero. Están precedidas por un punto y están asociadas al tipo de fichero. Por ejemplo .jpg es una extensión de imágenes.

El fichero salida.gpg con la clave se guardará por defecto en la carpeta del usuario.

Para compartir posteriormente esta clave pública tenemos varias posibilidades: enviarla por correo electrónico, subirla a un servidor de claves, "colgarla" en una página Web, etc.

Si exportamos la clave y la compartimos con otro usuario, éste tendrá que importarla para incluirla en su anillo de claves. El siguiente comando importa la clave pública de un archivo (salida.gpg). De esta forma se añade dicha clave al anillo de claves del usuario.

Código o instrucción para ejecutar una determinada orden en un sistema operativo por medio de texto.

Ahora crearemos un documento firmado digitalmente a partir del documento fuente (el documento a firmar no es cifrado). Necesitaremos introducir la clave para desbloquear la clave. Genera un fichero con extensión .gpg que no será directamente legible. Para restaurarlo necesitaremos la clave pública de la persona que lo ha firmado.

Conjunto de caracteres con los que termina el nombre del fichero. Están precedidas por un punto y están asociadas al tipo de fichero. Por ejemplo .jpg es una extensión de imágenes.

Cuando el destinatario recibe el documento firmado, solamente tendrá que ejecutar el siguiente comando sin parámetros para restaurar el documento original y comprobar la firma. De esta forma se asegura que el mensaje no ha sido alterado desde que se firmó, de lo contrario, no sería posible su restauración

Código o instrucción para ejecutar una determinada orden en un sistema operativo por medio de texto.

Para saber más

A continuación dispones de un manual de GPG donde podrás ampliar la información al respecto y encontrar muchas más instrucciones.

Tambien en este enlace puedes encontrar las recomendaciones del Centro Criptográfico Nacional para cifrar y firmar mensajes de forma correcta, empleando GnuPG y una variante gráfica para Ubuntu y Windows.